Sichere digitale Rechnungsverarbeitung – Risiken erkennen, Lösungen umsetzen, Vertrauen schaffen

Manipulationsgefahren bei der Übertragung, etwa durch gefälschte Absender oder manipulierte Bankverbindungen stellen eine große Gefahr dar. E-Mails sind leicht zu fälschen und Cyberkriminelle nutzen dies gezielt aus, um Schadsoftware einzuschleusen oder Zahlungen umzuleiten.

So erhielt ein mittelständisches Unternehmen eine scheinbar legitime Rechnung eines langjährigen Lieferanten per E-Mail, mit korrektem Logo und Ansprechpartner. Die Bankverbindung war jedoch manipuliert. Erst Wochen später fiel der Betrug auf. Ursache war eine fehlende Authentifizierung der Absenderadresse und mangelnde Prüfung der Zahlungsdaten.

Ein weiteres Negativbeispiel ist ein kommunales Unternehmen, das E-Rechnungen auf einem Server verarbeitete, dessen Betriebssystem seit Jahren keine Sicherheitsupdates mehr erhielt. Ein gezielter Angriff über eine bekannte Schwachstelle führte zur Verschlüsselung aller Rechnungsdaten durch Ransomware, inklusive der Archivdaten. Die Wiederherstellung dauerte Wochen.

Auch die Verarbeitung und Archivierung digitaler Rechnungen stellt Unternehmen vor Herausforderungen. Systeme müssen den gesetzlichen Anforderungen genügen, wie etwa dem Umsatzsteuergesetz, den GoBD und der DSGVO, aber auch gleichzeitig technisch sicher sein.

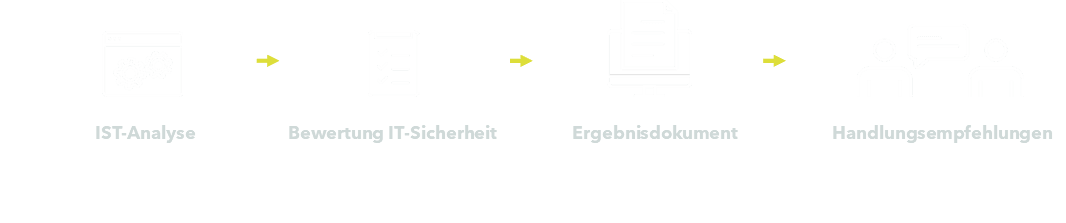

Bevor technische Maßnahmen ergriffen werden, ist eine systematische Bestandsaufnahme der bestehenden IT- und Kommunikationsinfrastruktur unerlässlich. Dabei bildet unsere sogenannte IST-Analyse die Grundlage für alle weiteren Schritte. Dabei werden die eingesetzten Systeme, Übertragungswege und organisatorischen Prozesse im Hinblick auf Informationssicherheit, Cybersecurity und Compliance aufgenommen und bewertet.

Ein besonderer Fokus liegt auf der Frage, ob die Systeme den Anforderungen an Vertraulichkeit, Integrität, Verfügbarkeit und Nachvollziehbarkeit genügen, die zentrale Prinzipien der sicheren Rechnungsverarbeitung sind. Auch die eingesetzten Kommunikationskanäle (z. B. E-Mail, Peppol, SFTP) werden auf ihre Sicherheit und Manipulationsresistenz bewertet.

Auf Basis der gemeinsam durchgeführten IST-Analyse lassen sich anschließend gezielte Maßnahmen ableiten, wie z.B. die Einführung sicherer Übertragungsprotokolle, die Härtung von IT-Systemen, die Umsetzung eines ordnungsgemäßen Change Managementprozesses, die Implementierung von Zugriffskontrollen oder die Auswahl und Überwachung geeigneter externer Dienstleister.

Im Anschluss an die IST-Analyse erhält der Kunde eine Ergebnisdokumentation, die folgende Inhalte umfasst:

- Die Ergebnisse der Bestandsaufnahme der IT- und Kommunikationsinfrastruktur

- Eine Bewertung der eingesetzten Mittel im Hinblick auf Sicherheit, Compliance und Effizienz

- Konkrete Handlungsempfehlungen zur Verbesserung der digitalen Rechnungsverarbeitung und zur Risikominimierung

Rechtssicherheit durch Einhaltung gesetzlicher Vorgaben

Schutz vor Betrug und Datenverlust durch technische und organisatorische Maßnahmen

Effiziente und transparente Prozesse durch strukturierte Prüfmechanismen

Vertrauen bei Kunden und Partnern durch klare Kommunikation und sichere Systeme

Zukunftssicherheit durch Orientierung an anerkannten Standards